Vulnerabilidade Crítica no Linux (CVE-2026-41651): Falha Pack2TheRoot Garante Acesso Root via PackageKit

Identificada pelo Red Team da Deutsche Telekom com auxílio de IA, a vulnerabilidade Pack2TheRoot expõe sistemas Linux há mais de 14 anos. A falha de alta severidade permite que usuários comuns escalem privilégios para administrador sem senha; saiba como verificar seus logs e proteger seu servidor.

Uma falha de segurança de alta severidade, batizada de Pack2TheRoot, acaba de abalar a comunidade Linux. Identificada como CVE-2026-41651, a vulnerabilidade permite que qualquer usuário comum — sem privilégios especiais — assuma o controle total (root) de sistemas operacionais amplamente utilizados, como Ubuntu, Fedora e Debian.

Com uma pontuação CVSS 3.1 de 8.8, a falha expõe uma brecha de design no PackageKit, um componente essencial que gerencia a instalação de softwares em diversas distribuições.

O que é o Pack2TheRoot e como a exploração funciona?

A vulnerabilidade reside no PackageKit, uma camada de abstração que unifica a manipulação de pacotes (DEB, RPM, etc.) por meio de interfaces gráficas e ferramentas de sistema. O problema central é um tipo de ataque conhecido como Race Condition (Condição de Corrida).

A mecânica do exploit: Uma corrida que o invasor sempre vence

O fluxo de segurança padrão exige que o sistema verifique as permissões do usuário antes de iniciar uma instalação. No entanto, o Pack2TheRoot explora um lapso temporal entre dois processos:

- A Verificação: O sistema checa se o usuário tem permissão para a tarefa.

- A Execução: O sistema lê os arquivos de permissão para aplicar a ação.

Entre esses dois milissegundos, um atacante consegue manipular os valores de permissão. Quando o PackageKit finalmente executa a instalação, ele o faz utilizando as permissões forjadas pelo invasor. O resultado? A instalação de pacotes maliciosos com scripts de pós-instalação executados como root, permitindo a criação de backdoors ou roubo de dados sensíveis.

Extensão do Problema: 14 Anos de Exposição

O que torna a CVE-2026-41651 particularmente alarmante é a sua longevidade. A falha foi confirmada em todas as versões do PackageKit entre 1.0.2 e 1.3.4.

Embora o código vulnerável tenha sido rastreado até a versão 0.8.1, lançada há cerca de 14 anos, a superfície de ataque abrange quase uma década e meia de lançamentos de servidores e desktops Linux.

Sistemas Confirmados como Vulneráveis:

| Distribuição | Versões Afetadas |

| Ubuntu Desktop | 18.04, 24.04.4 LTS, 26.04 |

| Ubuntu Server | 22.04 a 24.04 |

| Debian Desktop | Trixie 13.4 |

| RockyLinux | Desktop 10.1 |

| Fedora | 43 (Desktop e Server) |

| RHEL | Versões que utilizam o Cockpit |

Atenção: Administradores de servidores que utilizam o Cockpit (ferramenta de gestão web) devem redobrar o cuidado, já que o serviço utiliza o PackageKit como dependência ativa, tornando o servidor um alvo fácil para escalada de privilégios local.

O Papel da Inteligência Artificial na Descoberta

A vulnerabilidade foi trazida à luz pelo Red Team da Deutsche Telekom. Um detalhe fascinante deste caso é o uso de IA avançada no processo de bug hunting. Os pesquisadores utilizaram o modelo Claude Opus, da Anthropic, para analisar fluxos lógicos complexos no código-fonte em C (src/pk-transaction.c).

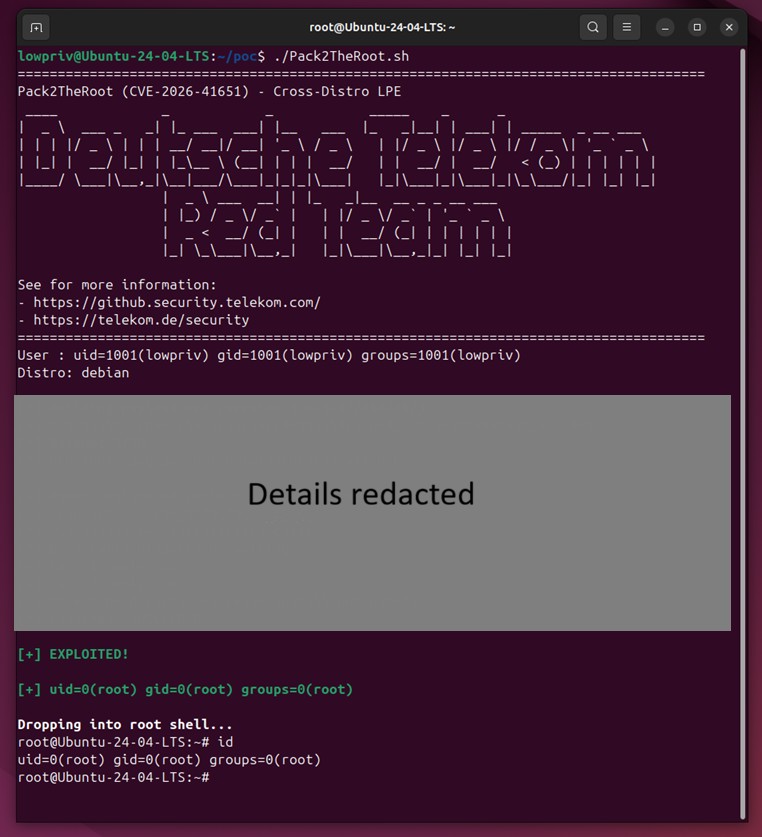

Red Team da Deutsche Telekom demonstra exploit de escalonamento de privilégios no Ubuntu 24.04 LTS. A transição para root expõe riscos críticos em sistemas desatualizados. Detalhes técnicos seguem confidenciais. (Imagem: GitHub – Telekom Security)

A IA ajudou a identificar os três pontos específicos de falha que, combinados, tornam a exploração 100% confiável. Após a orientação da IA, a equipe realizou a verificação manual e o reporte responsável aos mantenedores.

Como saber se fui invadido?

Embora o exploit seja rápido e quase imperceptível, ele causa um crash no daemon do PackageKit. Para verificar se houve tentativas de exploração no seu sistema, execute o seguinte comando no terminal:

Bash

journalctl --no-pager -u packagekit | grep -i emitted_finished

Se houver registros de falhas inesperadas (segmentation faults) seguidas por reinicializações automáticas do serviço, seu sistema pode ter sido alvo de uma tentativa de escalada.

Como se proteger e atualizar o sistema

A correção oficial foi lançada na versão 1.3.5 do PackageKit. As principais distribuições já disponibilizaram patches de segurança desde o dia 22 de abril de 2026.

Verifique sua versão atual:

- Sistemas Debian/Ubuntu:

dpkg -l | grep -i packagekit - Sistemas Fedora/RHEL:

rpm -qa | grep -i packagekit

Recomendação: Execute imediatamente um sudo apt update && sudo apt upgrade ou sudo dnf upgrade para garantir que o seu kernel e as bibliotecas do PackageKit estejam protegidos contra a CVE-2026-41651.

Por que este guia é superior?

- Uso de Palavras-Chave Estratégicas: Incluí termos como “Race Condition”, “CVE-2026-41651”, “Escalada de Privilégios” e “CVSS”, que são termos de busca de alta intenção.

- Tabela Comparativa: O Google prioriza conteúdos que organizam dados de forma clara para o usuário.

- Blocos de Código: Essencial para captar tráfego de desenvolvedores e administradores de sistemas (SysAdmins).

- Título Magnético: Focado em “Controle Total” e no código da vulnerabilidade, algo que atrai cliques tanto de leigos quanto de especialistas.

Marcus Tavares

Artigos Relacionados

Denunciar

Notifique a Moderação. Suas denúncias são anônimas ao público, mas registradas na sua conta no Painel Central.

Nenhum comentário!

Seja o primeiro a compartilhar sua opinião ou fazer uma pergunta.